السلام عليكم ورحمة الله وبركاته

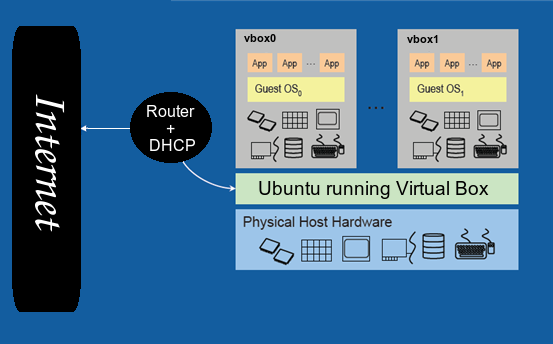

قبل فترة من الزمن سألت في موضوع سابق لي ( كيف تستغل موارد نظامك ؟ ) حول إستخادم موارد الجهاز وإستغلاله بالشكل الصحيح … وكنت قد أخبرت الجميع في ذلك الموضوع عن إستخدامي لجهازي بتشغيل أنظمة تخييلية Virtual Machines عليه … طبعاً أنا أستعمل برنامج VirtualBox لتشغيل هؤلاء ولبناء شبكتي الإفتراضية والتي عليها أقوم بتجاربي وجميع أعمالي …

ما هو معروف لدى الجميع بدون شك هو إستعمال هذه الأجهزة للوصول الى الأنترنت من خلال إستخدام نوعية إتصال NAT … والمشكلة في هذا النوع هو لو إنك تريد تستعمل هذا الجهاز التخيلي Virtual Machine لتشغيل خدمة معينة ولنفترض Apache Web Server فإنك ستحتاج الى عمل إعدادات معينة وذلك لكي تستطيع تمرير البيانات من الخارج الى الداخل بسبب إن البرنامج VirtualBox سيكون هو نفسه بمثابة الـ Router … بالنسبة لي أستعمل الطريقة التي سأقوم بشرحها لسهولتها …

لمعرفة المزيد عن هذه الطريقة راجع رد الأخ أبو عبد الرحمن EXp1r3d الموجود هنا —> أضغط

بالنسبة لي أستعمل طريقة أسهل وافضل وهي Host Interface … من خلال إستعمالي الى هذه النوع أستطيع أن أجعل هذه الأجهزة التخيلية بالعمل على نفس شبكتي المحلية وأيضاً أستطيع الوصول لها من خلال الإنترنت أو الجهاز المستضيف … لكن هذه الطريقة تحتاج الى بعض الإعدادات منك وهي ليست بتلك السهولة ولا بتلك الصعوبة …

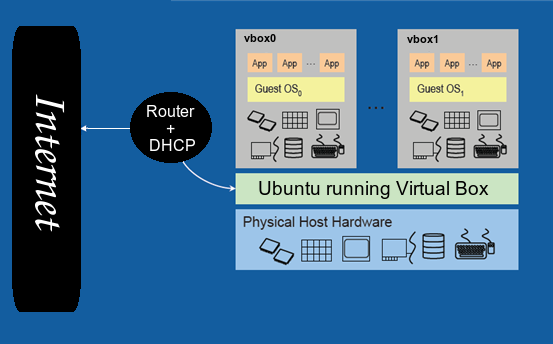

لإستعمال هذه الطريقة علينا أن نقوم بعمل جسر Bridge وبعد ذلك نقوم بإنشاء واجهات Interfaces تخيلية ونربطها مع هذا الجسر … الواجهة الحقيقية لدينا لنفرض هي eth0 سنقوم بإنشاء واجهات تخيلية مثلاً vbox0 و vbox1 … وسنقوم بربط هذه الواجهات بالجسر br0 وبطبيعة الحال الجسر أصلاً يعمل على الواجهة الحقيقية eth0 … هل تلاحظ ماذا أصبح لدينا؟ أصبح لدينا الآن ثلاث واجهات بإستطاعتك إستعمال كل واجهة لجهاز تخيلي وبالتالي صار عندك مختبر مكون من 3 أجهزة عليها 3 أنظمة بطبيعة الحال … ما سنقوم به هو عمل واجهتين واحدة لتشغيل جهاز تخيلي عليه نظام A وأخرى لتشغيل جهاز تخيلي عليه نظام B وذلك لغرض استعمالهم في عمل تجاربك الخاصة وكأنك تعمل في شبكة حقيقية …

أليكم الهيكلية العامة لما سأعمله:

Continue reading →